DER Security Corp.

Cyber-physische Sicherheit für dezentrale Energieressourcen

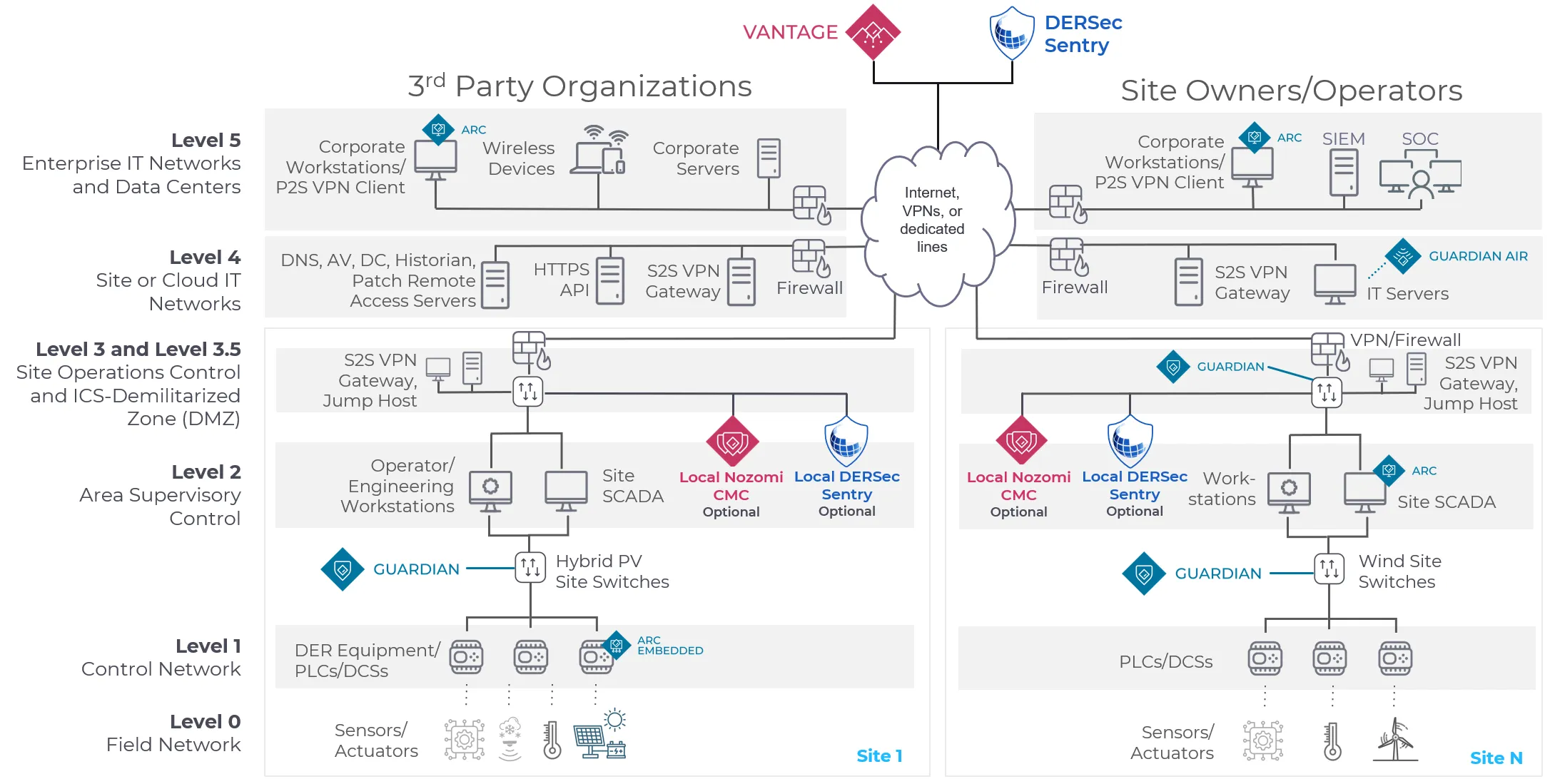

Nahtlose Integration von Nozomi Networks DERSec Sentry, um die weltweit erste energiebewusste Cyber-Resilienzschicht für dezentrale Energiequellen (Distributed Energy Resources, DER) bereitzustellen. Diese Integration ermöglicht eine physikalisch fundierte Anomalieerkennung in Echtzeit, indem der Netzwerkverkehr anhand tatsächlicher elektrischer Prozessvariablen validiert wird. Durch die Kombination der hyperskaligen Transparenz Nozomimit den analytischen Integritätsprüfungen von DERSec können Unternehmen versteckte „Living-off-the-Land”-Angriffe und bösartige Firmware-Updates erkennen, die von herkömmlichen Sicherheitstools übersehen werden. Die gemeinsame Lösung beseitigt blinde Flecken in mikronetzbasierten KI-Rechenzentren, Batterie-Energiespeichersystemen (BESS), Solar-, Wind- und Gaskraftwerken sowie EV-Ladeinfrastrukturen und versorgt Sicherheitsteams mit verwertbaren Informationen, um böswillige Akteure zu isolieren. Mit Hilfe einer tiefgreifenden, energiebewussten Forensik können Teams sofort zwischen physischen Fehlern und Cyberangriffen unterscheiden und so maximale Betriebsresilienz und Netzstabilität für kritische Energiesysteme gewährleisten.

Eigenschaften

Erkennung cyber-physischer Bedrohungen

Beispiellose Echtzeit-Erkennung von Angriffen auf Energieinfrastrukturen durch Validierung physikalischer Prozessvariablen im Netzwerkverkehr.

Tiefe DER-Sichtbarkeit

Erweitert die Transparenz der nativen Kommunikationsprotokolle (SunSpec Modbus, IEEE 2030.5, DNP3, OCPP) für dezentrale Energiequellen (Distributed Energy Resources, DER) wie Solar- und Windkraftanlagen, EV-Ladegeräte und Batteriespeichersysteme (BESS).

Physikbasierte Resilienz

Schnelle Identifizierung von Insider-Bedrohungen und böswilligen Steuersignalen mithilfe von energiebewussten Analysen, Digital-Twin-Validierung und Klassifikatoren für maschinelles Lernen/KI.