Elisity

Zero Trust-Mikrosegmentierung: Automatisierte, identitätsbasierte Richtlinien mit Echtzeit-Gerätesteuerung fürOT

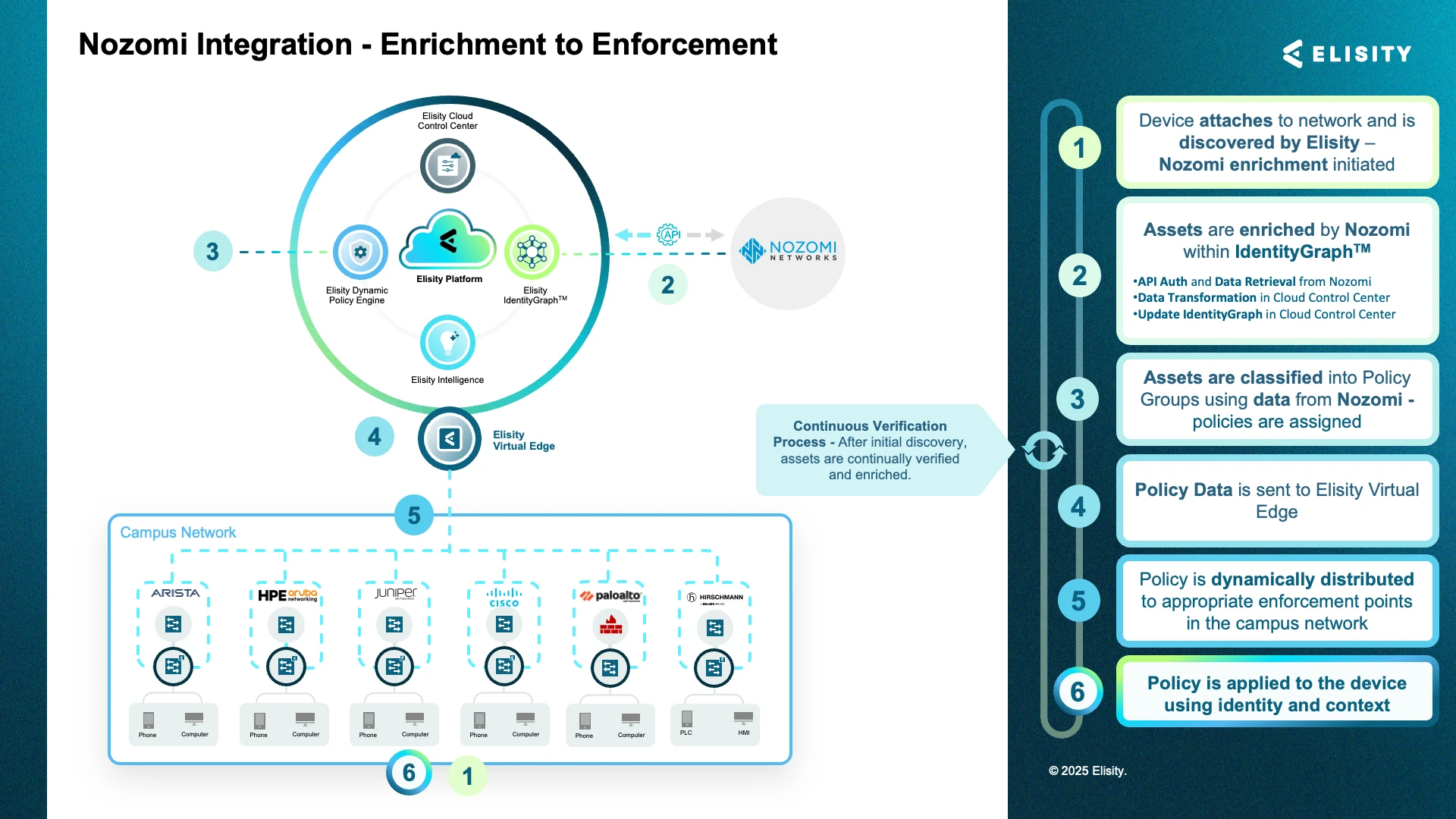

Elisity lässt sich nahtlos in Nozomi Networks integrierenNetworks erweitertNetworks Elisitys IdentityGraph™, die Identitäts-Engine, die eine umfassende Datenbank für Geräteidentitäten und -attribute bereitstellt. Durch diese Integration werden wichtige Attribute von Nozomi– wie Gerätetyp, Hersteller, Modell, Betriebssystem, Firmware-Version und andere wichtige Details – zu IdentityGraph hinzugefügt, um eine präzise Verwaltung der Sicherheitsrichtlinien zu ermöglichen. Auf der Grundlage dieser erweiterten Daten ermöglicht Elisity detaillierte oder allgemeine Zugriffsrichtlinien mit minimalen Berechtigungen, die dynamisch am Netzwerkrand durchgesetzt werden. So können Unternehmen Zero Trust schnell implementieren, um wichtige Ressourcen vor unbefugtem Zugriff und bösartigem Datenverkehr zu schützen.

Eigenschaften

Umfassende Transparenz der Netzwerkressourcen

Die Integration mit Nozomi Elisity einen unvergleichlichen Einblick in Assets und Datenverkehr, deckt versteckte Geräte auf und überwacht kontinuierlich auf Bedrohungen. Diese Transparenz ist entscheidend für die Identifizierung von Schwachstellen und die Gewährleistung einer sicheren, widerstandsfähigen Netzwerkumgebung.

Identitätsbasierte Kontrolle für den gesamten Datenverkehr

Elisity setzt Zugriffsrichtlinien mit minimalen Berechtigungen durch, die von der zugrunde liegenden Infrastruktur entkoppelt sind. Mit Nozomi können Unternehmen sowohl den Nord-Süd- als auch den Ost-West-Datenverkehr kontrollieren, wodurch Risiken durch laterale Bewegungen reduziert und die Zero-Trust-Sicherheit gestärkt werden.

Schnelle Bereitstellung unter Verwendung der vorhandenen Infrastruktur

Die Integration wurde für eine schnelle Einführung konzipiert, minimiert die Komplexität der Segmentierung und beschleunigt die Amortisationszeit. Durch die Nutzung der vorhandenen Infrastruktur senken Unternehmen ihre Betriebskosten und erzielen gleichzeitig eine stärkere, anpassungsfähigere Sicherheit.