Eine Mitteilung an unsere Kunden und Partner im Nahen Osten

Weitere InformationenWichtig! Wenn Sie Kunde von Nozomi Networks sind, sind Sie gegen die in diesem Bericht genannten Schwachstellen und Bedrohungen abgesichert. Asset intelligence und threat intelligence werden vom Labs-Team in unsere Plattform integriert.

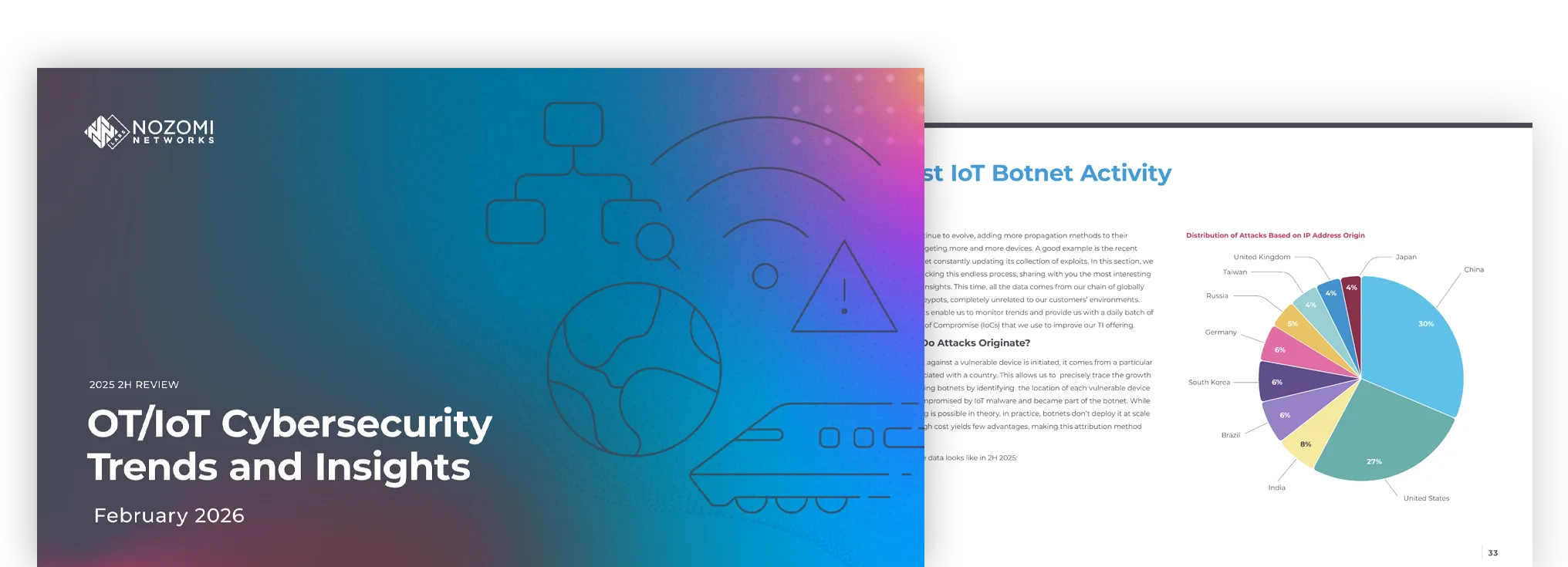

Zweimal jährlich bewertet das Team Nozomi Networks dieIoT und nutzt dabei ein umfangreiches Netzwerk aus weltweit verteilten Honeypots, drahtlosen Überwachungssensoren, eingehender Telemetrie, Partnerschaften, threat intelligence anderen Ressourcen. Mit Ausnahme IoT von unseren Honeypots erfassten IoT stammen alle Daten in diesem Bericht aus anonymisierten Telemetriedaten von teilnehmendenNetworks Nozomi Networks .

Hier sind die wichtigsten Punkte aus unserem aktuellen Bericht, der sich auf die zweite Hälfte des Jahres 2025 bezieht.

Lesen Sie den vollständigen Bericht, um tiefere Einblicke zu erhalten:

Im Folgenden finden Sie konkrete Maßnahmen, die Verteidiger ergreifen können, um blinde Flecken im OTIoT zu beseitigen, begrenzte Ressourcen zu maximieren, die betriebliche Widerstandsfähigkeit zu erhöhen und Geschäftsrisiken zu verringern.