Eine Mitteilung an unsere Kunden und Partner im Nahen Osten

Weitere InformationenGuardian Air ein drahtloser Sensor, der in Verbindung mit der cloud Nozomi Vantage , dringend benötigte Transparenz über drahtlos aktivierte Anlagen, deren Verhalten und damit verbundene Risiken bietet.

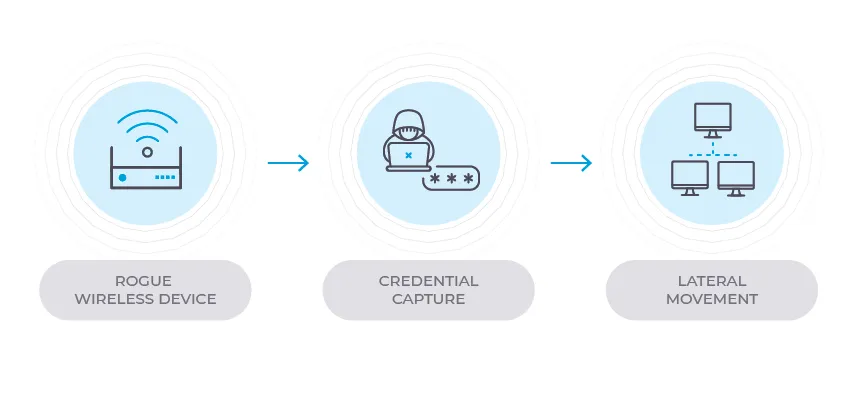

Drahtlose Geräte können das Netzwerk nie berühren und dennoch mit kritischen Anlagen kommunizieren, Daten exfiltrieren und Steuersignale stören, ohne dass dies bemerkt wird.

Die zunehmende Abhängigkeit von drahtloser Kommunikation für Logistik, autonomen Transport und Überwachung vergrößert die Angriffsfläche.

Als Rundfunk- und gemeinsames Medium sind drahtlose Signale anfällig für Abhör-, Mithör- und Man-in-the-Middle-Angriffe.

Das Erscheinen und Verschwinden aus dem RF-Spektrum erschwert es, das normale Verhalten von drahtlosen Geräten zu erfassen und Anomalien zu erkennen.

Böswillige Akteure benötigen lediglich Nähe (von einem Dach, einem Fahrzeug oder einer Drohne aus), um Perimeter-Abwehrmaßnahmen zu umgehen, eine drahtlose Verbindung herzustellen und einen Angriff durchzuführen.

Guardian Air überwachtAir drahtlose Frequenztechnologien im Bereich zwischen 800 MHz und 5895 MHz, um die Verbreitung und Arten von drahtlosen Geräten in Ihrer Umgebung, die von ihnen verwendeten Protokolle und die damit verbundenen Risiken aufzudecken.

Erkennt eine Vielzahl von drahtlosspezifischen Bedrohungen und liefert Sicherheitsteams die richtigen Daten zum elektromagnetischen Spektrum, um schneller reagieren zu können.

Sendet Daten, die von drahtlosen Geräten erfasst wurden, zur Analyse und Korrelation mit Netzwerk- und endpoint an dieVantage , sodass Sie komplexe Bedrohungen mit mehreren Vektoren erkennen können.