Langweilig

Sicherung und Vereinfachung des Netzwerkzugriffs auf OT ICS-Geräte und -Anwendungen mithilfe der Microtunnelling™-Technologie der nächsten Generation.

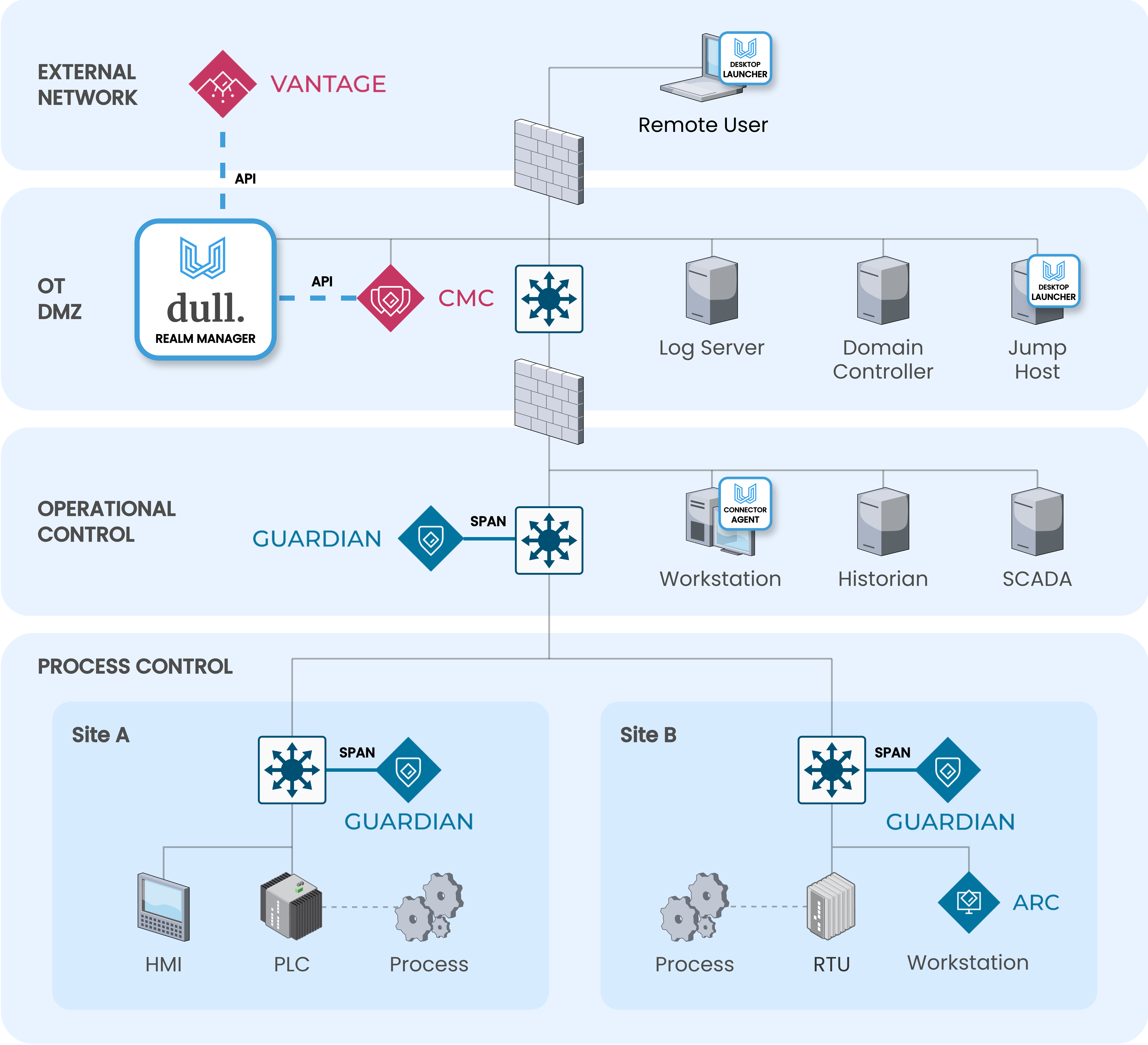

Die Zero-Trust-Netzwerkzugangsplattform von Dull lässt sich mit Nozomi Networks integrieren,Networks die Sicherheit, Transparenz und Verwaltung der Konnektivität in OT-UmgebungenNetworks vereinfachen. Durch diese Integration können Administratoren einen detaillierten Zugriff auf alle Ressourcen konfigurieren, die im umfassenden RessourcenverzeichnisNetworks Nozomi Networkserfasst sind.

Der einzigartige Microtunnelling™-Ansatz von Dull ermöglicht die Vernetzung aller IP-basierten Industrieprotokolle sowie die Mikrosegmentierung des Zugriffs auf Anwendungsebene. Durch die Kombination dieser Technologie mit robusten Sicherheitskontrollen für den Fernzugriff, einer intuitiven Benutzererfahrung und den einzigartigen Netzwerkeinblicken von Nozomi Networks versetzt Dull Unternehmen in die Lage, organisatorische Risiken zu reduzieren und gleichzeitig ihre betriebliche Effizienz zu steigern.

Eigenschaften

Fernzugriff optimieren

Erstellen Sie sichere und einfache Richtlinien für den Fernzugriff auf der Grundlage des BestandsverzeichnissesNetworks Nozomi Networks, wodurch die manuelle Identifizierung entfällt und die Verwaltung aller Ressourcen und Anwendungen zentralisiert wird.

Risiken durch Mikrosegmentierung reduzieren

Stärken Sie die Sicherheit kritischer Infrastrukturen, indem Sie einen autorisierten, sicheren und isolierten Zugriff auf Endgeräte ermöglichen, unterstützt durch kontinuierliche Bedrohungserkennung und verbesserte Transparenz der Ressourcen.

Verbesserung der Auditierung durch aggregierte Protokollierung

Kombinieren Sie die Netzwerkprotokolle Nozomi Networks Dull in einem zentralen SIEM, um Compliance-Anforderungen zu erfüllen und einen klaren Überblick über die Benutzeraktivitäten zu erhalten.